米泰什·达斯(Mittesh Das)是一名来自佐治亚州亚特兰大的48岁男子,由于用“逻辑炸弹”蓄意破坏美国陆军的其中一个薪资数据库,近日他被联邦大陪审团判决有罪。

这起事件发生在2014年11月,起因是美国陆军决定将一份数据库管理合同授予另一家公司,而不是授予过去几年一直在为美国陆军提供这项服务的达斯所在的那家公司。

北卡罗来纳东区的美国律师约翰·斯图尔特·布鲁斯(John Stuart Bruce)说:“网络破坏可不是什么‘恶作剧’。这是一种非常严重的罪行,受害者切实遭到重大损失。多亏调查人员和检察官付出的辛勤工作,达斯先生需要为其犯罪行为承担后果。”

分包商蓄意破坏美军后备队的薪资数据库

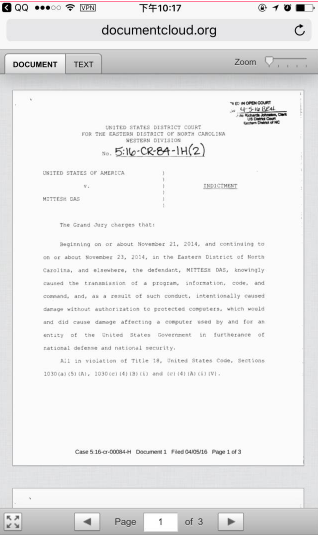

据法庭文件显示,原先的承包商将管理美国陆军数据库的项目转包给了数据库管理操作方面的专家米泰什·达斯。

2012年至2014年,达斯在北卡罗来纳州布拉格堡负责管理控制薪资系统的服务器,按计划要在2014年11月24日那天将数据库控制权移交给新的承包商,系统几乎一下子开始出现了严重问题。

陪审团判决达斯有罪,罪名是有意将他离开几天后会执行的恶意代码植入到美军数据库上,从而销毁美军的记录。

受到损坏的数据库含有近20万美国陆军后备役军人的薪资和陆军动员令。

美军后备役军人为薪资延误等待17天

当时美国媒体报道,由于Regional Level Application Software软件出了“故障”,一些美军后备役军人不得不为薪资延误平均等待17天。

检察官声称达斯编写的软件“极具破坏性”,补充道:“为了抢救这套受损的系统,军方不得不删除恶意代码,恢复所有信息和功能,还全面审查了整个系统,以便找到任何进一步的恶意代码,这让美国陆军总共花费了约260万美元的人力成本。”

此外,士兵动员令也通过该数据库来加以处理,使得美军后备队在2014年12月根本就无法动员士兵。

据美国司法部的一份声明显示,受到损坏的数据库后来得到了修复,但是整个过程让美国陆军损失逾260万美元。

美国陆军刑事调查司令部随后展开了调查,调查了布拉格堡的五台服务器,结果发现了达斯植入的“逻辑炸弹”代码(目的在于在指定的时间激活),于是当局在2016年4月逮捕了这名嫌犯。

刑事调查司令部负责人丹尼尔·安德鲁斯(Daniel Andrews)说:“我们为今天的有罪判决感到很高兴,会在我们的权力范围之内,将企图破坏或捣乱保卫国家安全的美国陆军的那些人绳之以法。”

“这件案子向自以为可以在网络空间从事犯罪活动、不会被捉住的人敲响了警钟。我们拥有训练有素、非常专业的调查人员,他们会夜以继日地查明真相,保护陆军的战备能力。”

从今天发布的有罪判决来看,达斯可能面临长达10年徒刑、多达25万美元的罚金,还要服三年的监外看管。他将在明年1月9日被判决。

今年早些时候,一名前系统管理员也因被指控用定时炸弹蓄意破坏前东家的系统而判决有罪。